Business LOG Server

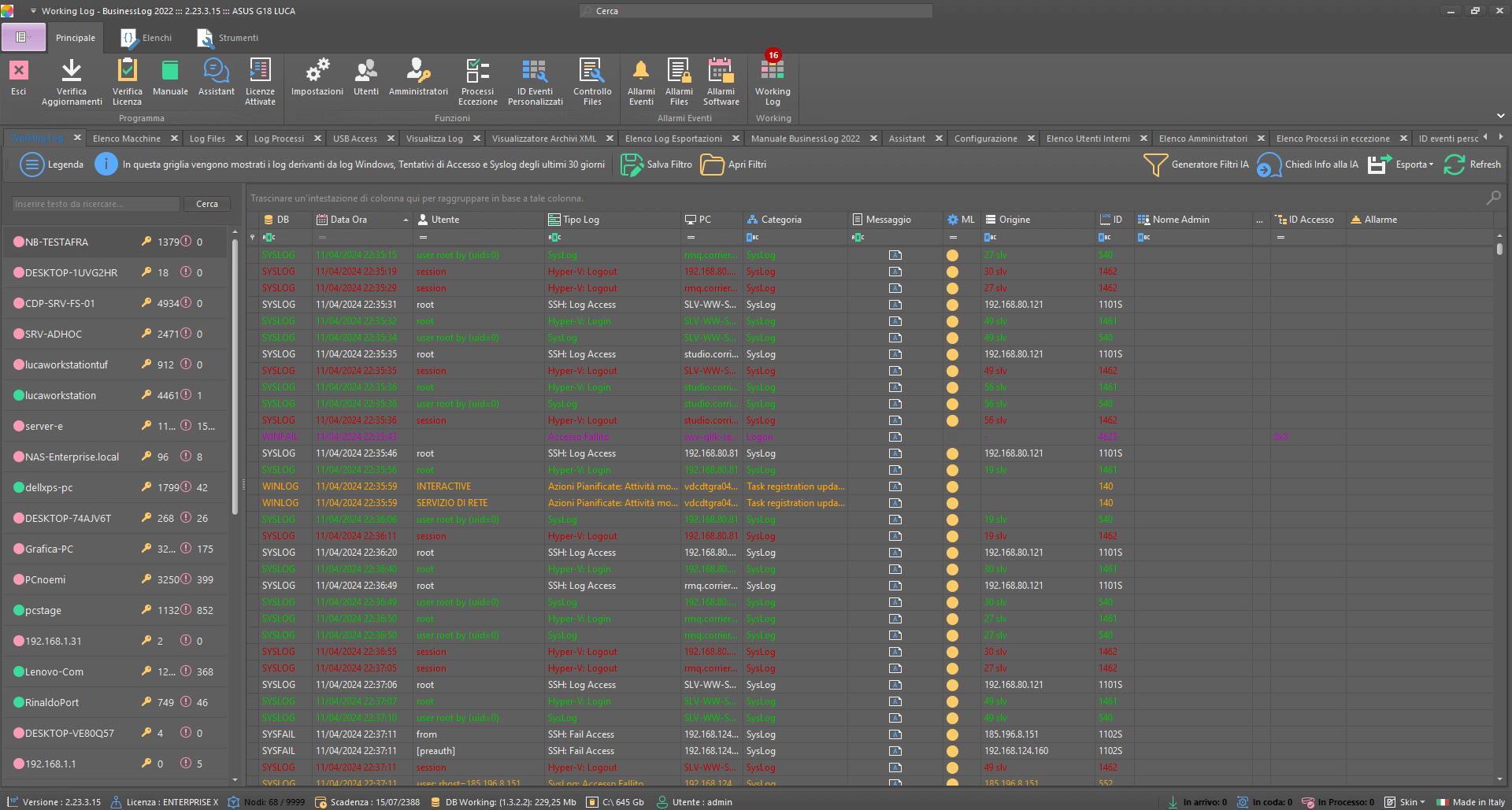

Monitora e registra i log IT aziendali, facilitando l'adempimento normativo. Offre analisi, audit, reportistica avanzata, monitoraggio in tempo reale, backup cloud e gestione centralizzata, migliorando la trasparenza e la protezione dei dati.

COMPLIANCE E SICUREZZA

Grazie a Business LOG è tutto sotto controllo.

Controllo host e servizi

Analisi e reportistica

Raccolta sicura dei log

Conformità normativa

Attività su File e Cartelle

Monitora percorsi critici ed attività su file/cartelle: aperture, modifiche, eliminazioni e accessi negati, con log centrale e avvisi per utente, dispositivo e frequenza.

Percorsi critici scelti e gestiti dall’utente

Log di apertura, modifica, rinomina, eliminazione

Notifiche e report per utente/dispositivo

Allarmi Operazioni su File

Monitora percorsi scelti e attività su file/cartelle: letture, modifiche, eliminazioni e accessi negati, con notifiche e aggregazioni per utente, dispositivo e frequenza.

Osservazione di percorsi definiti dall’utente

Log di lettura, modifica, elimina, accesso negato

Notifiche e report per utente/dispositivo

Allarmi Eventi con PowerShell

Automazione reattiva: al verificarsi di un evento selezionato, Business LOG usa un motore AI per generare ed eseguire comandi PowerShell in tempo reale, seguendo le regole impostate dall’utente.

Comandi PowerShell generati dall’AI

Esecuzione in real time sugli eventi scelti

Regole e condizioni configurabili

Richiedi subito un preventivo

Richiedi un preventivo di Business LOG parametrato sulle reali esigenze della tua organizzazione.

Allarmi Sicurezza Eventi

Seleziona eventi di sicurezza già presenti nel sistema e configura allarmi via email, Telegram o comandi PowerShell generati dall’AI. Filtri per dispositivo, utenti e frequenza.

Catalogo eventi di sicurezza pre-mappati

Notifiche Email/Telegram + PowerShell AI

Filtri per device, utenti e cadenza

Allarmi Software

Inventario software automatico e allarmi quando un programma viene installato, rimosso o aggiornato, con comandi e notifiche collegati.

Rilevazione installa/rimuovi/aggiorna software

Allarmi e automazioni al cambio versione

Notifiche configurabili

Analisi Processi

Invia l’evento di processo all’AI per un approfondimento chiaro e contestualizzato, utile a comprendere comportamento e impatto.

Analisi AI del singolo evento di processo

Spiegazioni tecniche in linguaggio chiaro

Contesto operativo immediato

Richiedi subito un preventivo

Richiedi un preventivo di Business LOG parametrato sulle reali esigenze della tua organizzazione.

Audit EDR/XDR/Antivirus

Raccoglie eventi da EDR, XDR e altri endpoint protection: minacce, remediation, update. Tutto storicizzato, versionato e correlato dal motore AI.

Integrazione con EDR/XDR/AV

Minacce e azioni correttive tracciate

Storicizzazione e correlazione AI

Audit Fail (Accessi Falliti)

Vista dedicata a tutti i FAIL di accesso. L’AI propone un approfondimento e azioni per ridurre il ripetersi dell’errore.

Elenco centralizzato dei tentativi falliti

Analisi AI dell’operazione non riuscita

Suggerimenti operativi di mitigazione

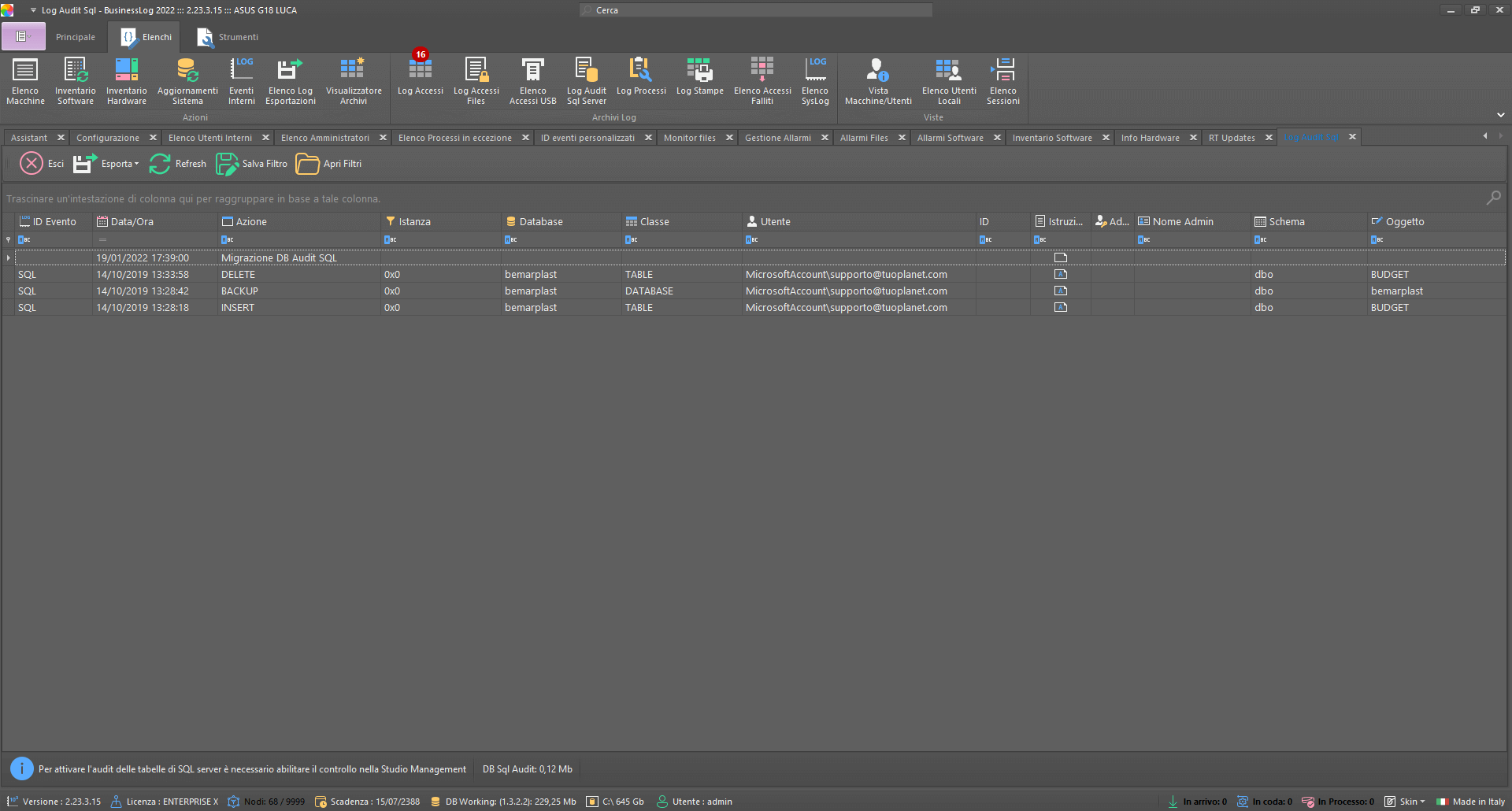

Audit SQL

Raccolta dei log provenienti dai database per visibilità e tracciabilità degli eventi SQL rilevanti.

Ingestione log dai DB supportati

Tracciabilità eventi e anomalie

Storico consultabile

Richiedi subito un preventivo

Richiedi un preventivo di Business LOG parametrato sulle reali esigenze della tua organizzazione.

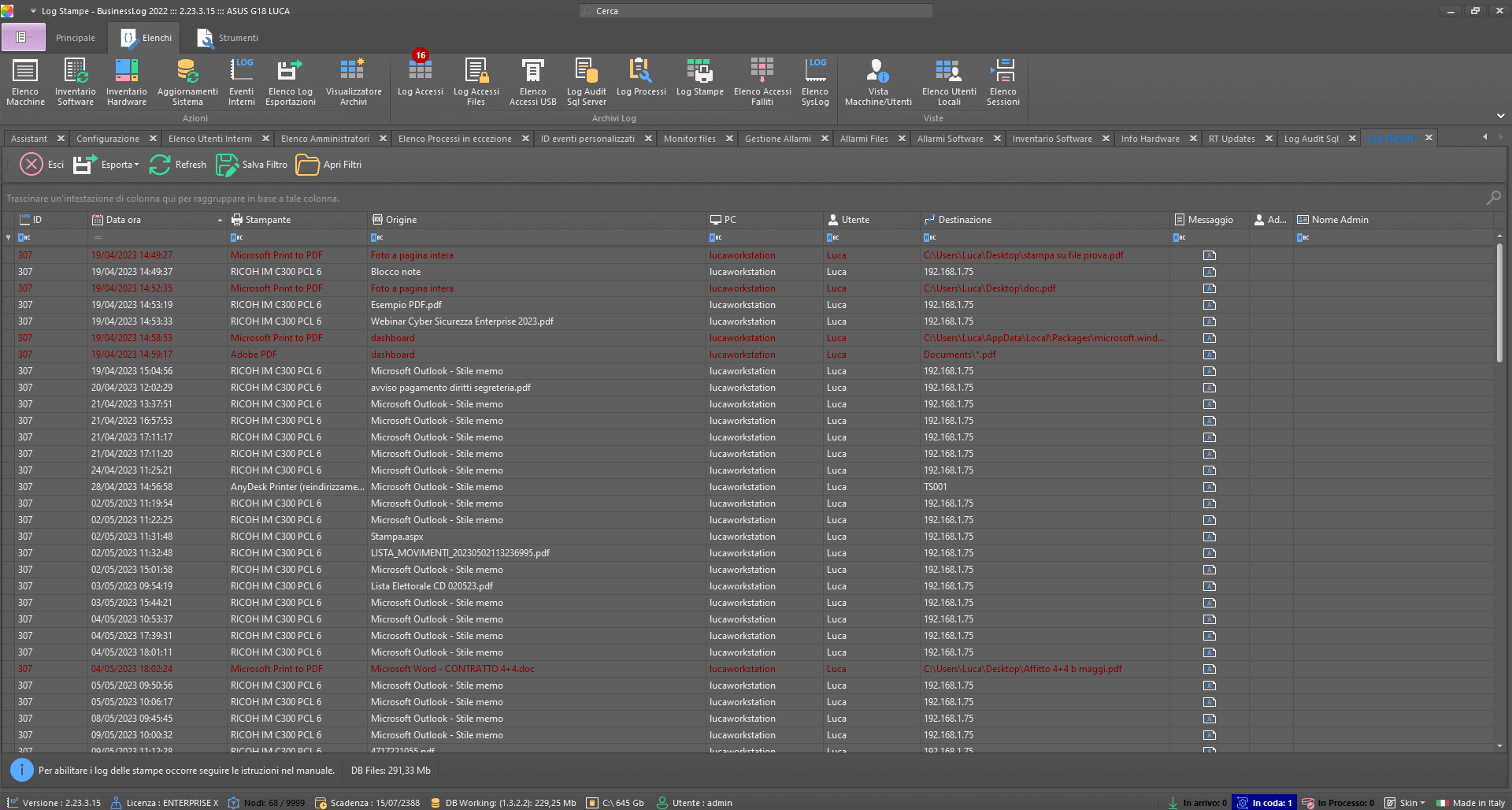

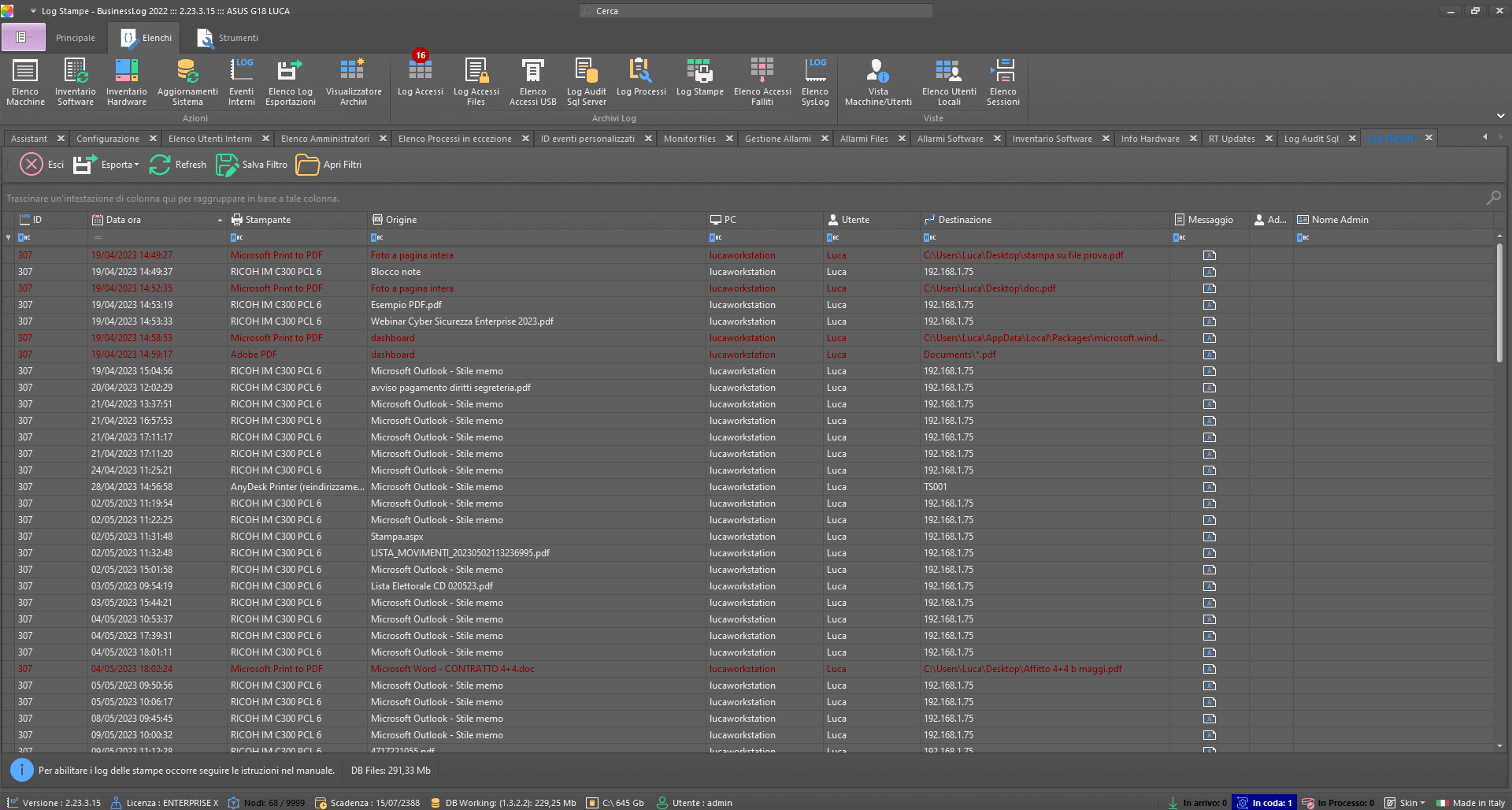

Audit Stampe

Mostra tutte le stampe effettuate, incluse stampe su file e conversioni PDF, per controllo e tracciabilità.

Registro completo delle stampe

Inclusi salvataggi su file/PDF

Verifiche e audit rapidi

Audit USB

Elenca tutti gli accessi a dispositivi rimovibili (USB, HDD esterni, SD, ecc.) e permette allarmi sull’inserimento.

Rilevazione accessi a media rimovibili

Allarme su inserimento dispositivo

Tracciabilità per utente e macchina

Condivisioni

Vista globale delle cartelle condivise per macchina, con livello di permesso (lettura, scrittura, controllo completo).

Mappa centralizzata delle condivisioni

Dettaglio dei permessi effettivi

Controllo per host

Richiedi subito un preventivo

Richiedi un preventivo di Business LOG parametrato sulle reali esigenze della tua organizzazione.

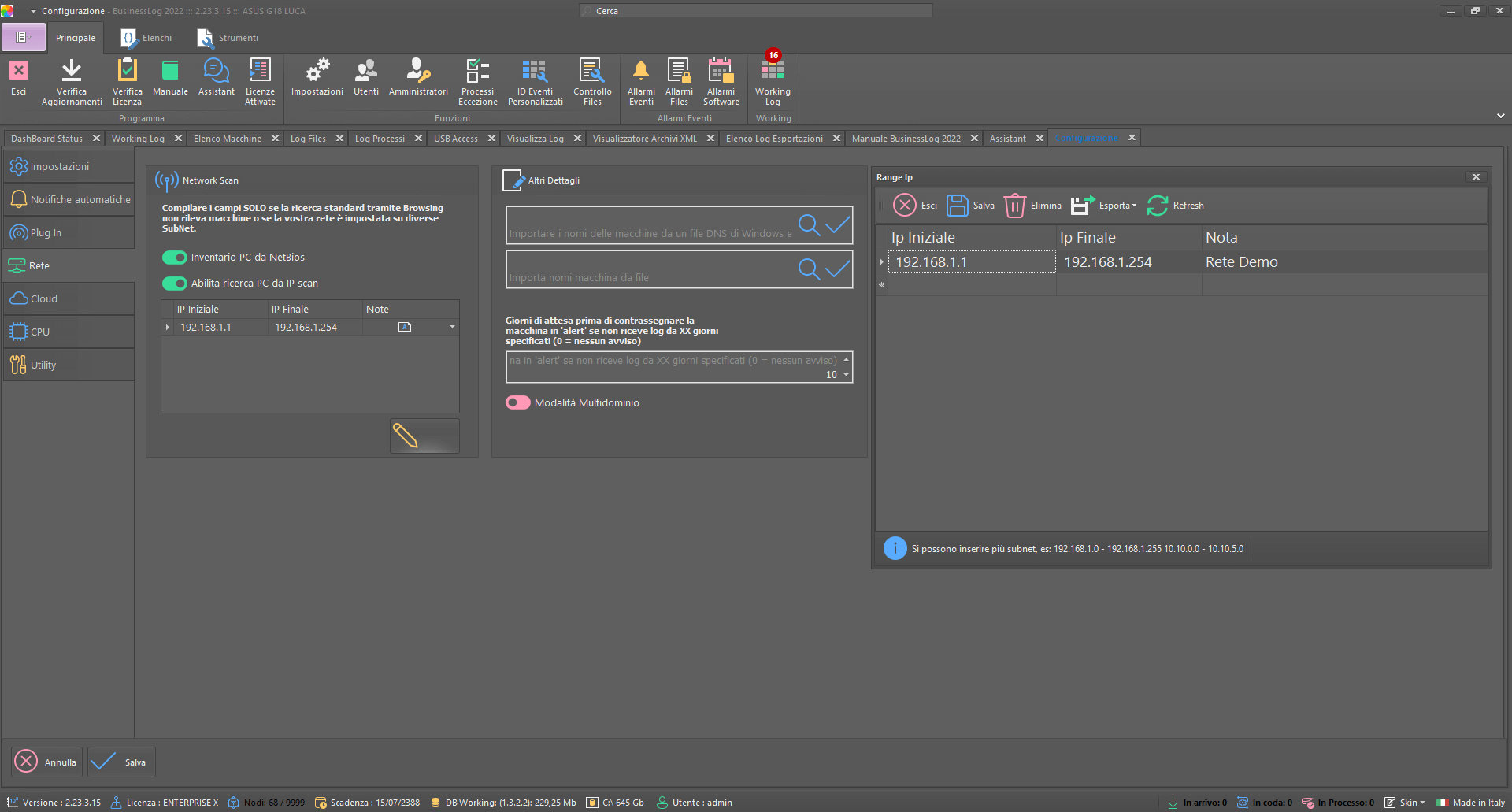

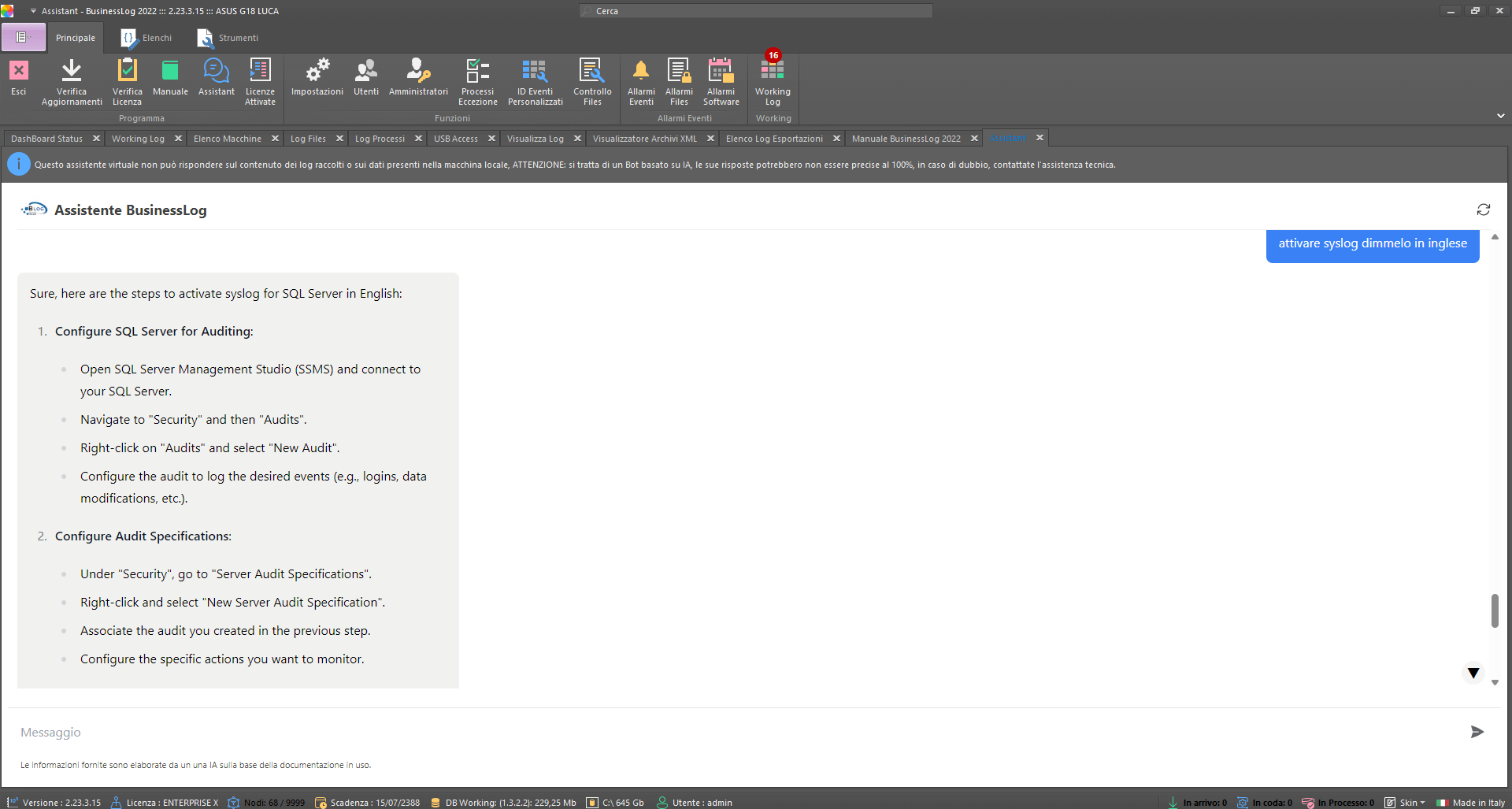

Configurazione Syslog con AI

Inserisci marca, modello e versione: l’AI genera un documento stampabile con le istruzioni per attivare il client syslog sul dispositivo compatibile.

Guida step-by-step generata dall’AI

Output stampabile per il tecnico

Parametri per marca/modello/versione

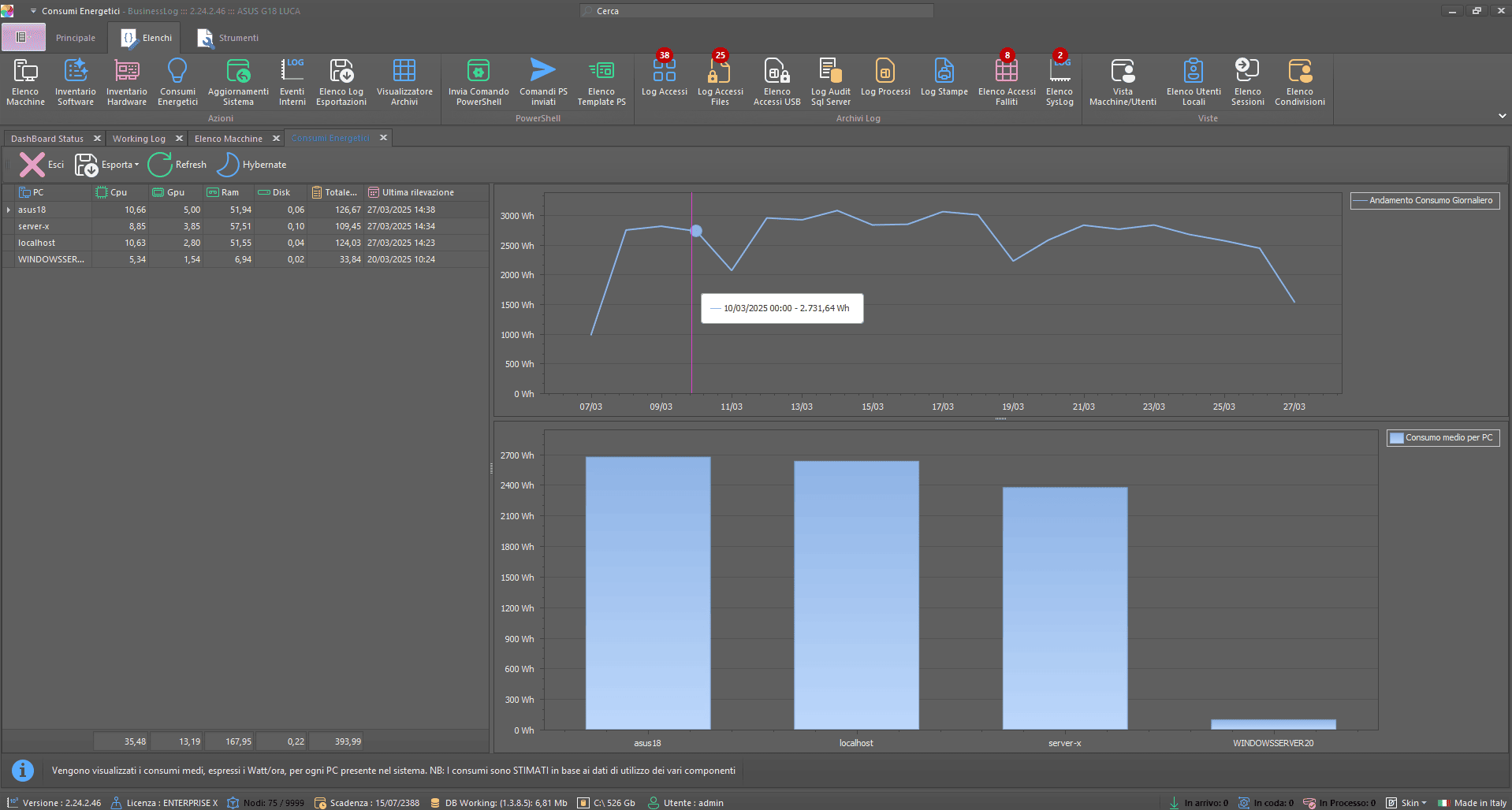

Consumi Energetici

Monitora il consumo per macchina, con grafico temporale globale e media per host per valutazioni operative.

Consumo per singolo dispositivo

Grafico storico nel tempo

Media per macchina a colpo d’occhio

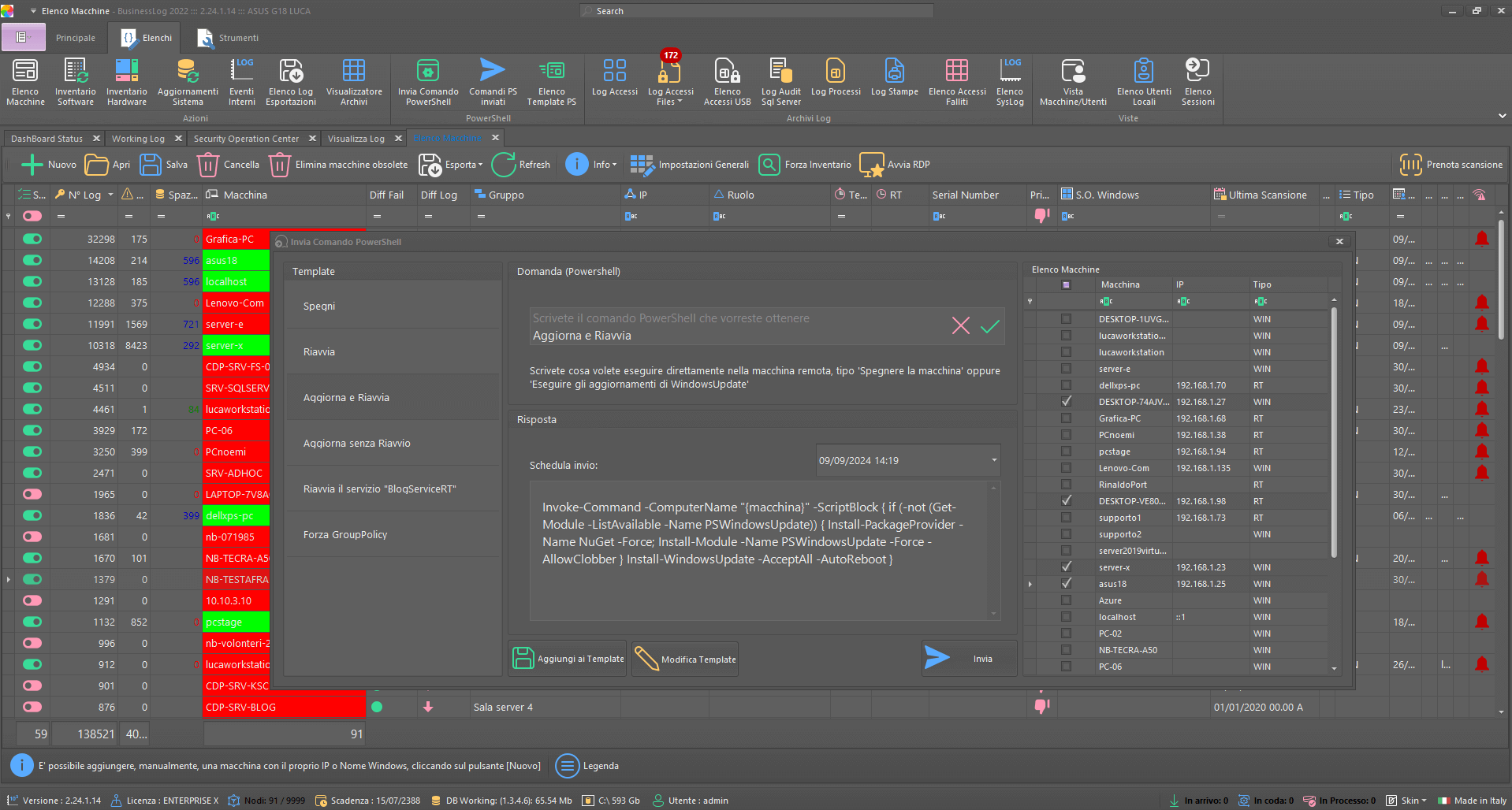

Controllo Dispositivi con PowerShell

Set di PowerShell programmabili: usa comandi pronti o creane di nuovi con l’aiuto dell’AI. Schedula ed assegna a uno o più host.

Libreria di comandi pronti all’uso

Creazione assistita dall’AI

Scheduling e targeting per host

Richiedi subito un preventivo

Richiedi un preventivo di Business LOG parametrato sulle reali esigenze della tua organizzazione.

CVE Software

Elenco CVE aggiornato ogni ora dal NIST. L’AI genera un report in base ai match con i software installati sulle macchine in rete.

Feed CVE orario dal NIST

Match con software rilevati

Report AI sulle priorità

Diagnostica Dispositivo On-Demand

Esegue una diagnosi tra server e client, evidenziando problemi di comunicazione e stimando la velocità di lettura registri.

Check connettività server-client

Stima velocità lettura log

Evidenza di criticità

Inventario Hardware

Inventario hardware con dettaglio voce/valore e ultima rilevazione per ogni macchina.

Elenco componenti hardware rilevati

Valori e stato aggiornati

Timestamp ultima scansione

Richiedi subito un preventivo

Richiedi un preventivo di Business LOG parametrato sulle reali esigenze della tua organizzazione.

Inventario Software

Inventario dei software installati sulle macchine Windows, con storico delle versioni per ogni programma.

Elenco software per host

Storico versioni per programma

Visibilità su cambi e update

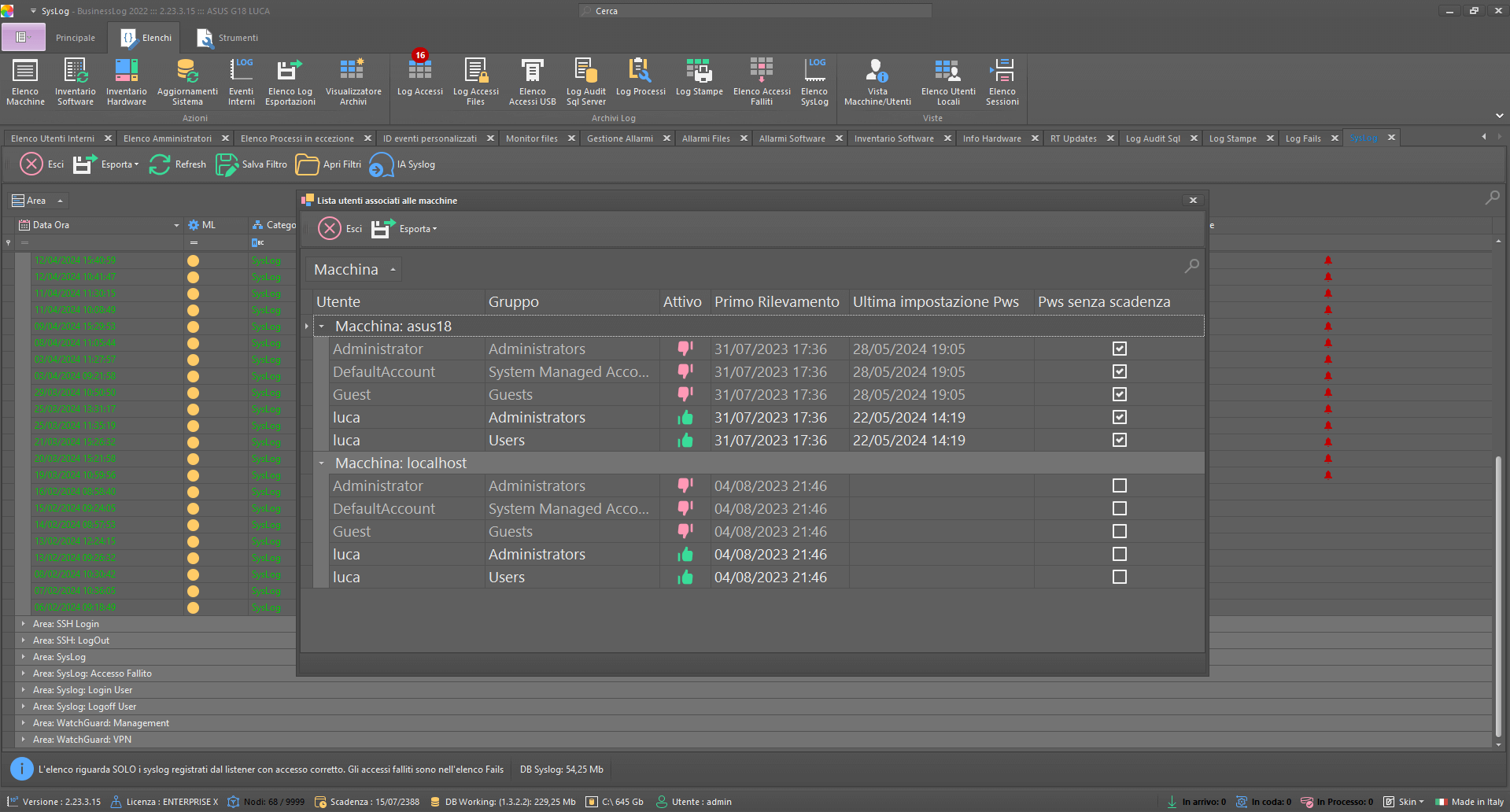

Utenti locali

Griglia degli utenti locali rilevati con stato account e indicazioni su password e scadenza.

Elenco utenti locali per host

Stato e policy password

Scadenze sotto controllo

Parser Syslog AI

Definisci pattern di riconoscimento per tracce syslog non presenti nel dataset, anche per log personalizzati.

Pattern personalizzati per syslog

Copertura di log non standard

Estensione del dataset

Richiedi subito un preventivo

Richiedi un preventivo di Business LOG parametrato sulle reali esigenze della tua organizzazione.

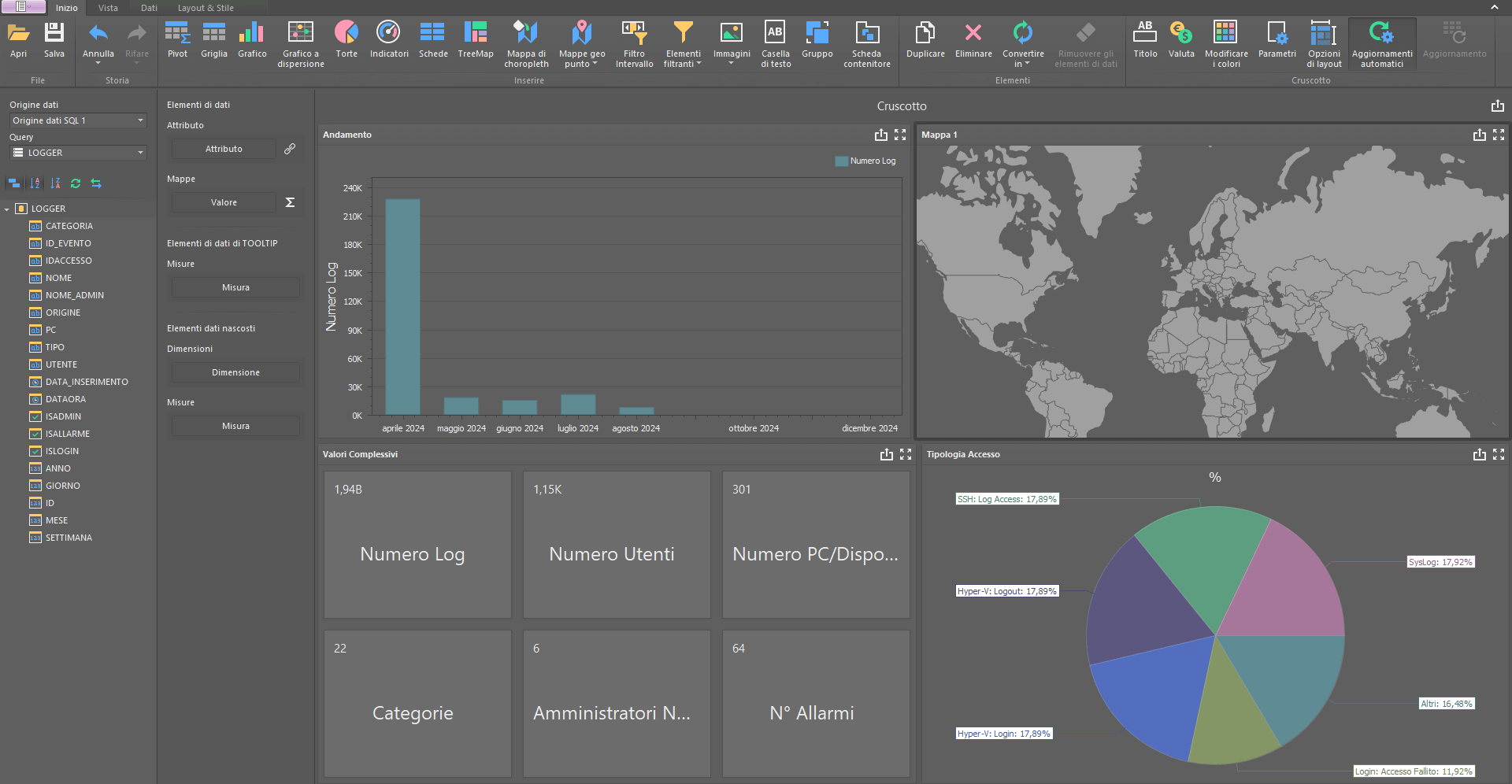

Personalizzazione Datacenter Control

Dashboard componibile con griglie, grafici e indicatori per creare viste su misura del tuo datacenter.

Widget tabelle, grafici, indicatori

Viste personalizzate per ruolo

Focus sugli indicatori chiave

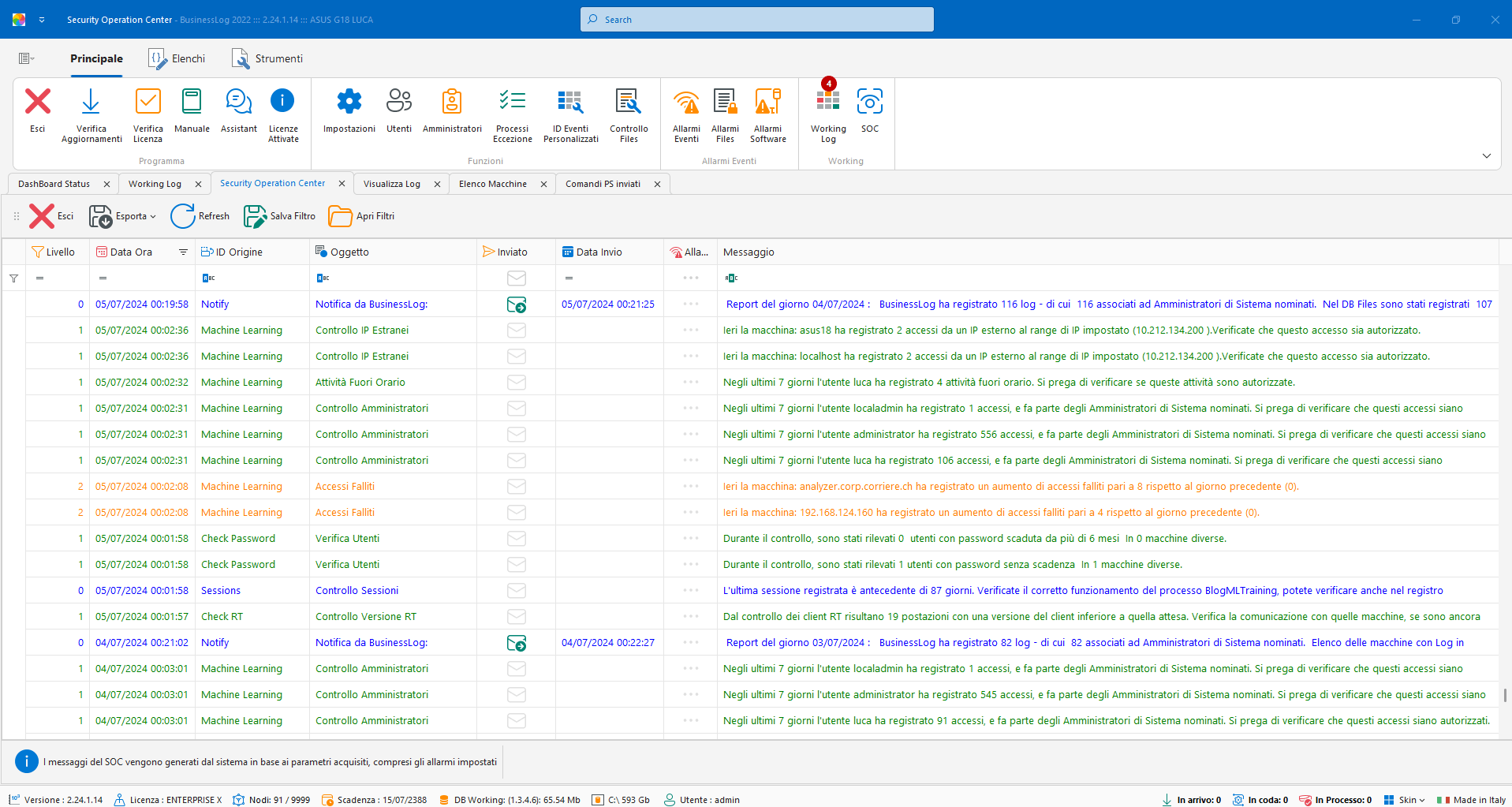

SOC (Virtual SOC)

Dashboard con le segnalazioni recenti del VirtualSOC e un report AI sullo stato delle macchine e le considerazioni del SOC.

Elenco segnalazioni più recenti

Report AI sullo stato degli host

Note operative del SOC

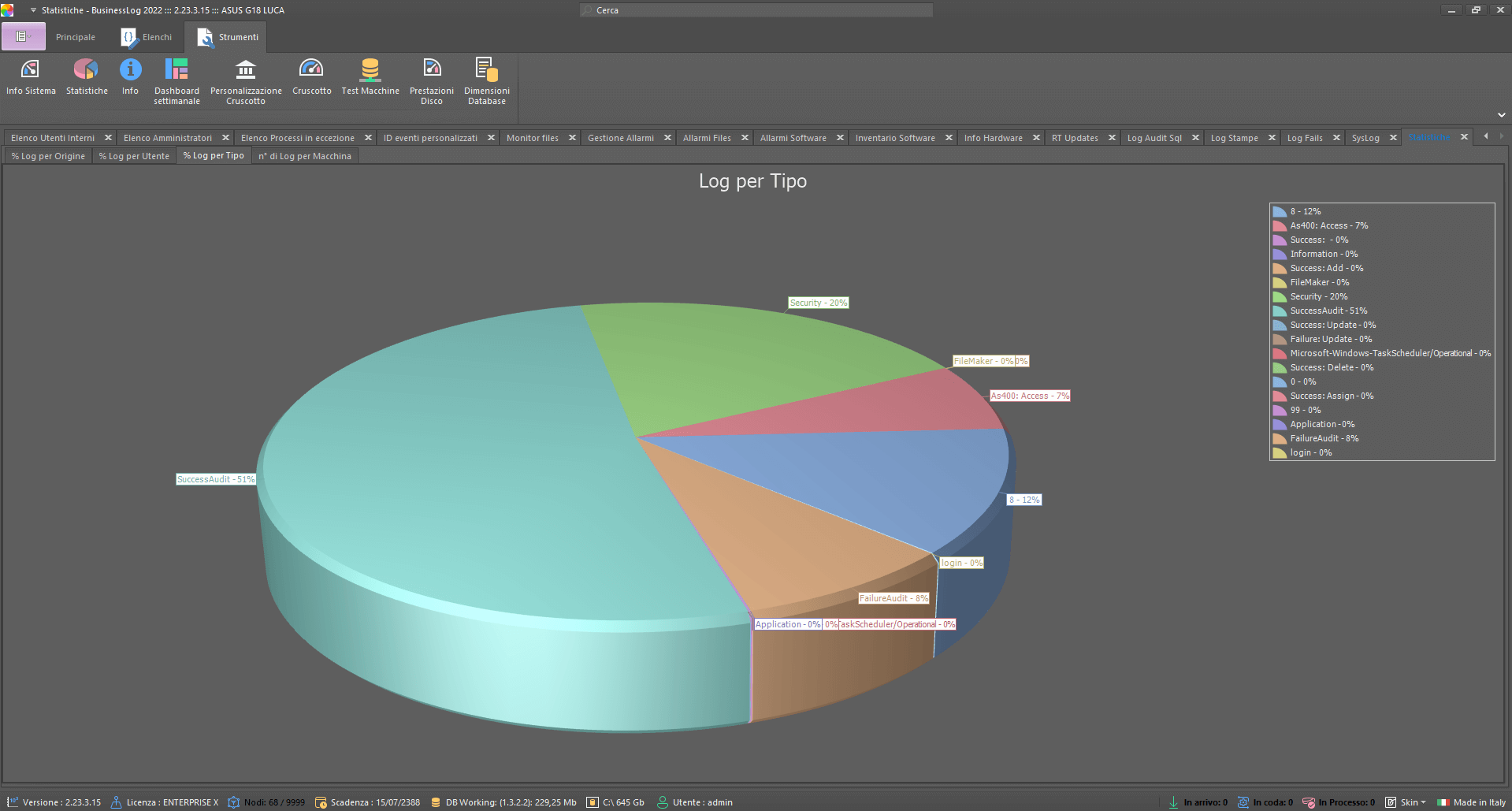

Statistiche

Grafici percentuali dei log acquisiti da diversi punti di vista per analisi sintetiche.

Percentuali di acquisizione log

Filtri per viste multiple

Insight rapidi

Richiedi subito un preventivo

Richiedi un preventivo di Business LOG parametrato sulle reali esigenze della tua organizzazione.

Struttura Rete

Genera automaticamente una rappresentazione grafica della rete a partire dall’elenco macchine e dai loro ruoli.

Topologia generata dall’elenco host

Ruoli macchina considerati

Vista grafica immediata

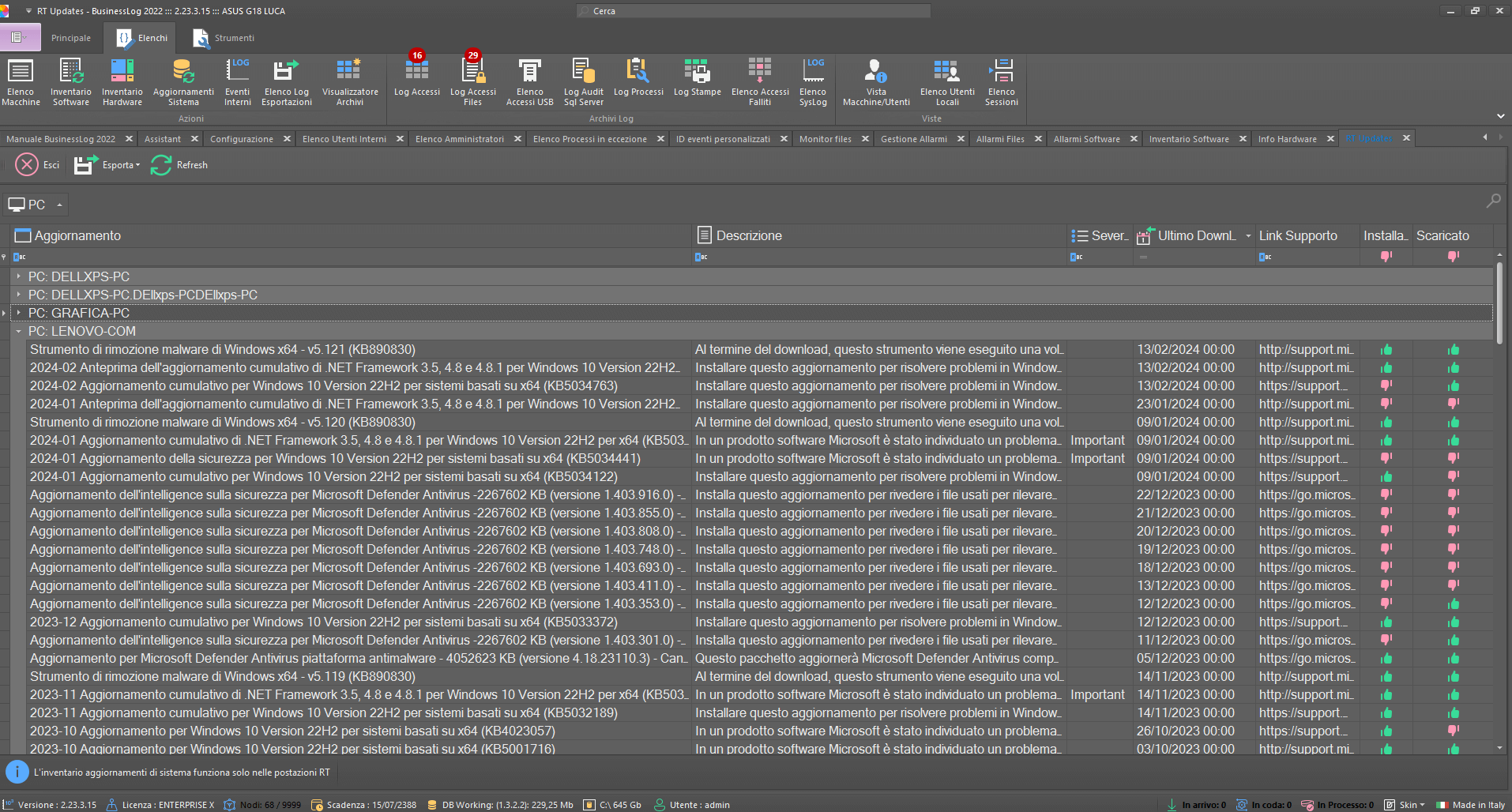

Windows Update

Plugin del modulo RT con elenco degli aggiornamenti gestiti da Windows Update e relativi dettagli.

Elenco update per macchina

Dettagli su stato e versione

Controlli di conformità

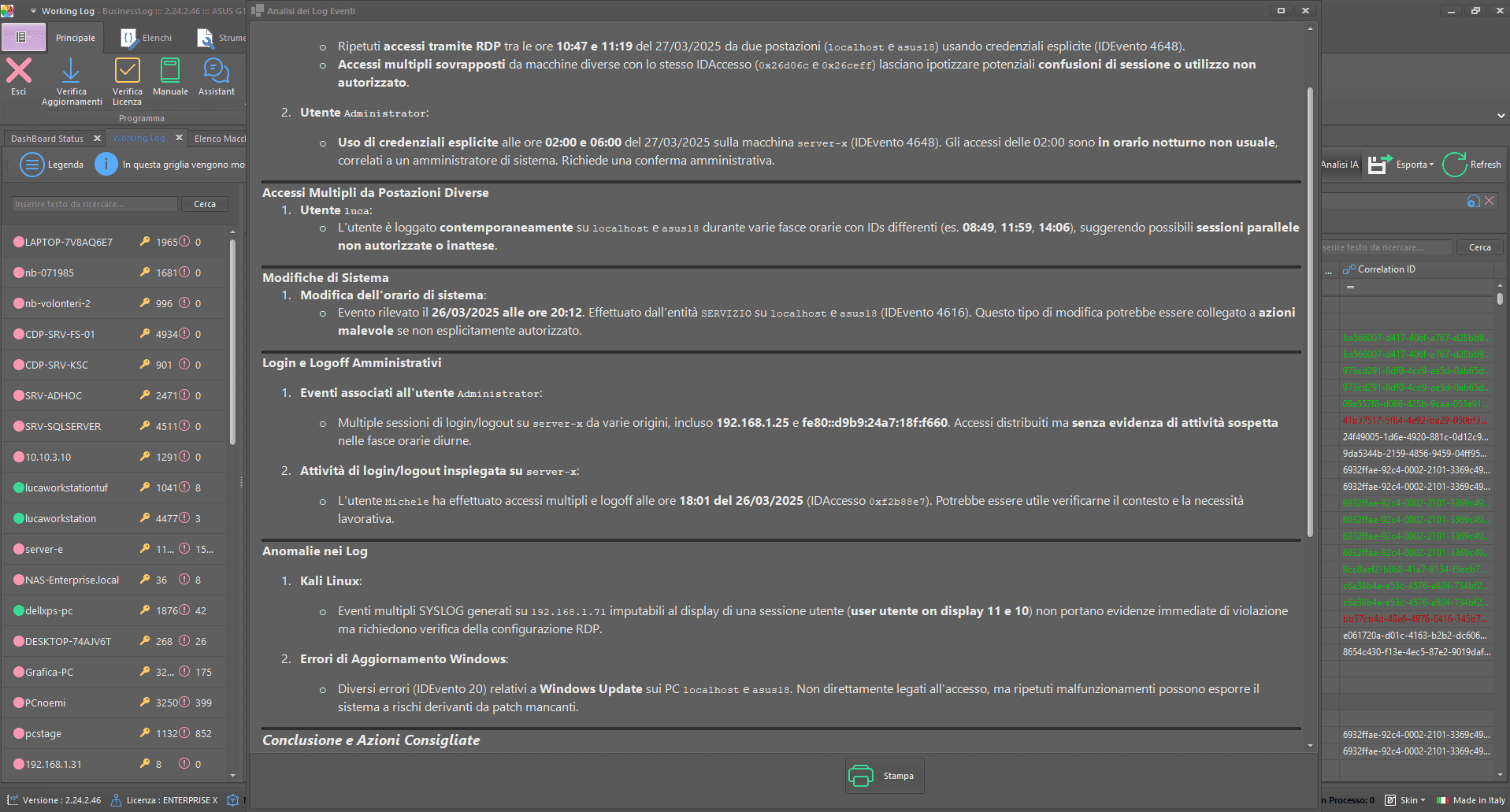

Working LOG e IA – Analisi Avanzata

Grazie al plugin dedicato, costruisci report specifici per raccolte o gruppi di log con osservazioni puntuali generate dall’AI.

Report su raccolte/gruppi di log

Osservazioni puntuali con AI

Insight orientati all’azione

Business LOG One

Ideale per piccole aziende e studi professionali.

La soluzione ideale per uso personale, piccoli studi e aziende che vogliono monitorare la sicurezza e gli accessi di singoli PC. Facile da installare, include IA, dashboard SOC, controllo file, USB, tracking e stampa. Non include scansioni remote, inventario, Powershell, RT, Azure e Syslog.

Installazione facile ed immediata

Intelligenza Artificiale e Security Operations Center (SOC)

Allarmi avanzati e monitoraggio su file, cartelle, USB e Stampanti

Business LOG Auditor

Ideale per server o piccole reti, espandibile con Plugin RT e Syslog.

Pensato per server o piccole reti aziendali, anche senza dominio Active Directory. Facile da installare, è ideale dove si vuole limitare la configurazione, usando l’agente RT. Include IA, dashboard SOC, controllo file, USB, tracking, stampa, Syslog e supporto Azure (con licenza). Esclude scansioni remote e inventario.

Installazione facile ed immediata

Intelligenza Artificiale e Security Operations Center (SOC)

Allarmi avanzati e monitoraggio su file, cartelle, USB e Stampanti

Acquisizione da Syslog e Azure

Richiedi subito un preventivo

Richiedi un preventivo di Business LOG parametrato sulle reali esigenze della tua organizzazione.

Plugin AI

Il Plugin AI porta l’intelligenza artificiale al centro della tua sicurezza IT. Analizza gruppi di log con l’engine AI 2.0 e scopri in pochi istanti il reale impatto organizzativo e le criticità di sicurezza. Uno strumento potente per anticipare i rischi, prendere decisioni consapevoli e rafforzare la tua strategia di protezione.

Plugin Energy 5.0

Con il Plugin Energy 5.0 hai il pieno controllo sui consumi energetici dei tuoi dispositivi. Grazie alla visualizzazione storica e in tempo reale, puoi identificare sprechi e ottimizzare l’utilizzo delle risorse. Inoltre, puoi attivare comandi intelligenti per ridurre l’impatto energetico, migliorare l’efficienza e contribuire alla sostenibilità aziendale.

Richiedi subito un preventivo

Richiedi un preventivo di Business LOG parametrato sulle reali esigenze della tua organizzazione.

Business LOG offre una perfetta integrazione con i principali software sul mercato, garantendo una gestione dei log senza soluzione di continuità. Questa compatibilità estesa permette di raccogliere, analizzare e monitorare i dati provenienti da diverse piattaforme e applicazioni, migliorando l'efficienza operativa e la sicurezza informatica dell'organizzazione.

Ricevi una notifica in tempo reale al verificarsi di un qualsiasi evento personalizzato impostato dall'utente sul canale Telegram del Bot di Business LOG.

L'integrazione è semplice e veloce da configurare direttamente dalla Dashboard di Business LOG.

Business LOG raccoglie i log da Teamviewer (software di tele assistenza).

All'interno della Suite è possibile configurare allarmi personalizzati per eventi legati a TeamViewer.

Business LOG raccoglie i log da Anydesk (software di tele assistenza).

All'interno della Suite è possibile configurare allarmi personalizzati per eventi legati a Anydesk.

Business LOG raccoglie i log da Supremo (software di tele assistenza).

All'interno della Suite è possibile configurare allarmi personalizzati per eventi legati a Supremo.

Business LOG Server permette l’acquisizione a livello server senza l’utilizzo di agent o servizi esterni su tutte le macchine presenti nella struttura aziendale in dominio.

I nodi configurabili nel sistema non richiedono l’installazione di nessun agent, facilitando la configurazione e la gestione di infrastrutture di qualsiasi dimensione, dalle più piccole fino ad architetture di livello enterprise.

La raccolta dei Log è centralizzata all'interno di una macchina adibita a Log Box (la macchina scelta può essere sia fisica che virtuale).

Dashboard di controllo

Log firmati digitalmente

Gestione eventi

Attività sui files

Log accessi Syslog

Log dei processi

Log audit SQL

Statistiche avanzate

Integrazione con Telegram

Le versioni disponibili di Business LOG Server

Scopri tutte le versioni disponibili di Business LOG Server.

Business LOG One

Registra i log da 1 computer + Audit dal Fileserver.

Business LOG Auditor

Registra i log da 1 computer + fino a 20 nodi con agente RT.

Business LOG Plus

Registra da 1 a 39 nodi (macchine/dispositivi).

Business LOG Enterprise80

Registra da 40 a 80 nodi (macchine/dispositivi).

Business LOG Enterprise150

Registra da 81 a 150 nodi (macchine/dispositivi).

Business LOG Enterprise250

Registra da 151 a 250 nodi (macchine/dispositivi).

Business LOG Enterprise500

Registra da 251 a 500 nodi (macchine/dispositivi).

Business LOG Enterprise750

Registra da 501 a 750 nodi (macchine/dispositivi).

Business LOG Enterprise1000

Registra da 751 a 1000 nodi (macchine/dispositivi).

Business LOG EnterpriseX

Nodi illimitati (macchine/dispositivi) e tutti i Plugin compresi.

Business LOG Data Center

Versione multi-tenant per la gestione multiutente di più licenze Business LOG.

I plugin disponibili di Business LOG Server

Scopri tutti i plugin disponibili di Business LOG Server.

Plugin AI

Mediante il Plugin AI è possibile sottoporre ad analisi automatizzata un insieme di log, sfruttando le potenzialità dell’engine AI 2.0. Il sistema restituisce in tempo reale un report sull’impatto organizzativo e sulle principali rilevanze di sicurezza, permettendo una valutazione tempestiva ed efficace delle criticità rilevate.

Plugin Energy 5.0

Mediante il Plugin Energy 5.0 è possibile monitorare e storicizzare i consumi energetici del dispositivo, accedendo a dati dettagliati attraverso un’interfaccia dedicata. Il plugin consente inoltre l’impostazione di comandi per ottimizzare il funzionamento e ridurre l’impatto energetico dell’apparato, favorendo una gestione più sostenibile delle risorse IT.

Plugin SOC Stream

Mediante il Plugin SOC Stream è possibile consultare le informazioni raccolte dal SOC (installato on-premise) su un sito web dedicato, garantendo così una visione completa, sempre disponibile ed in tempo reale delle attività di sicurezza e conformità.

Plugin Aggiornamenti

Le macchine controllate ricevono, in un apposito elenco, tutti gli aggiornamenti di Windows Update elencati, scaricati ed installati. Oltre agli aggiornamenti, verranno riportati anche tutti gli HotFix applicati.

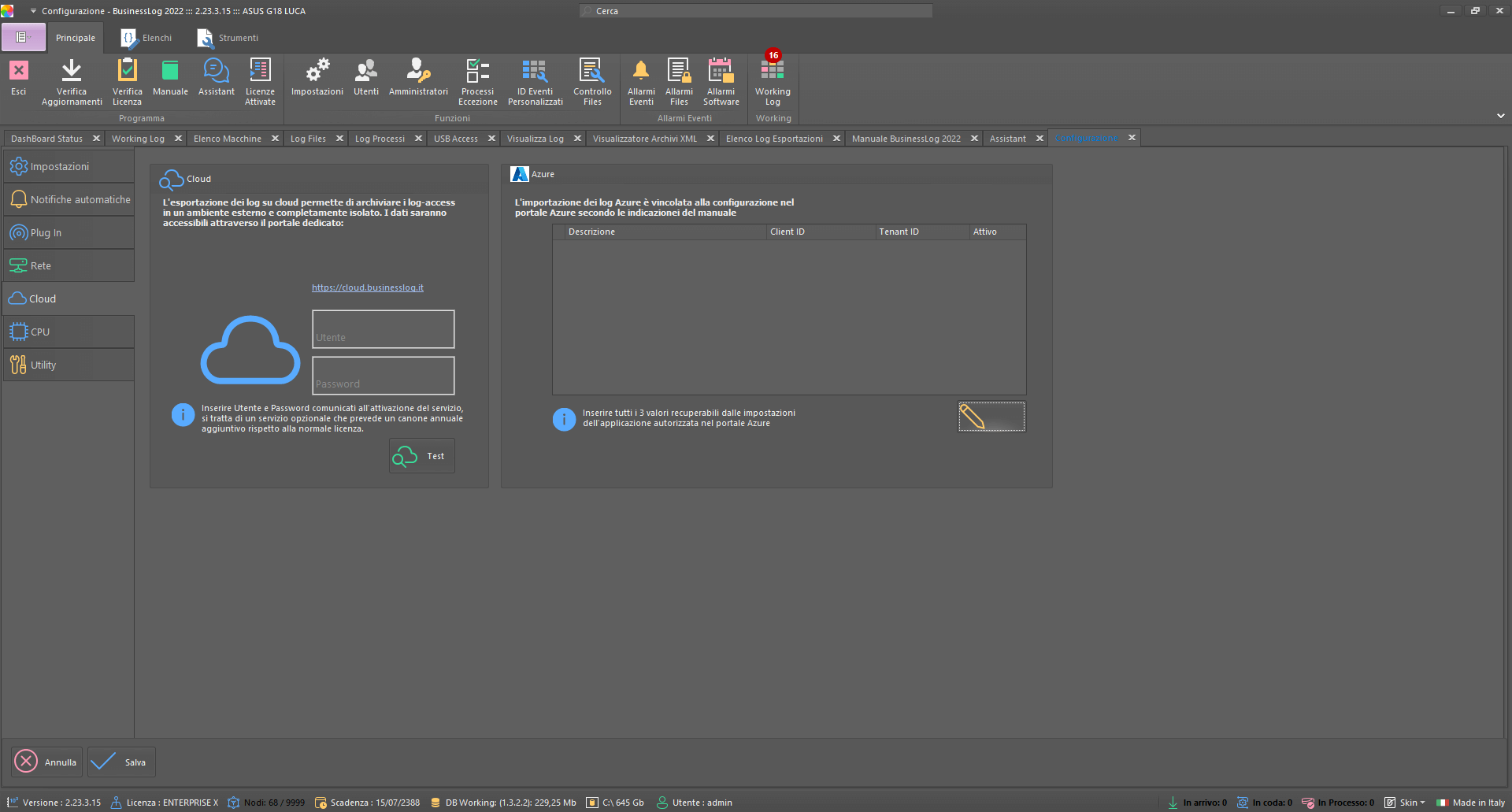

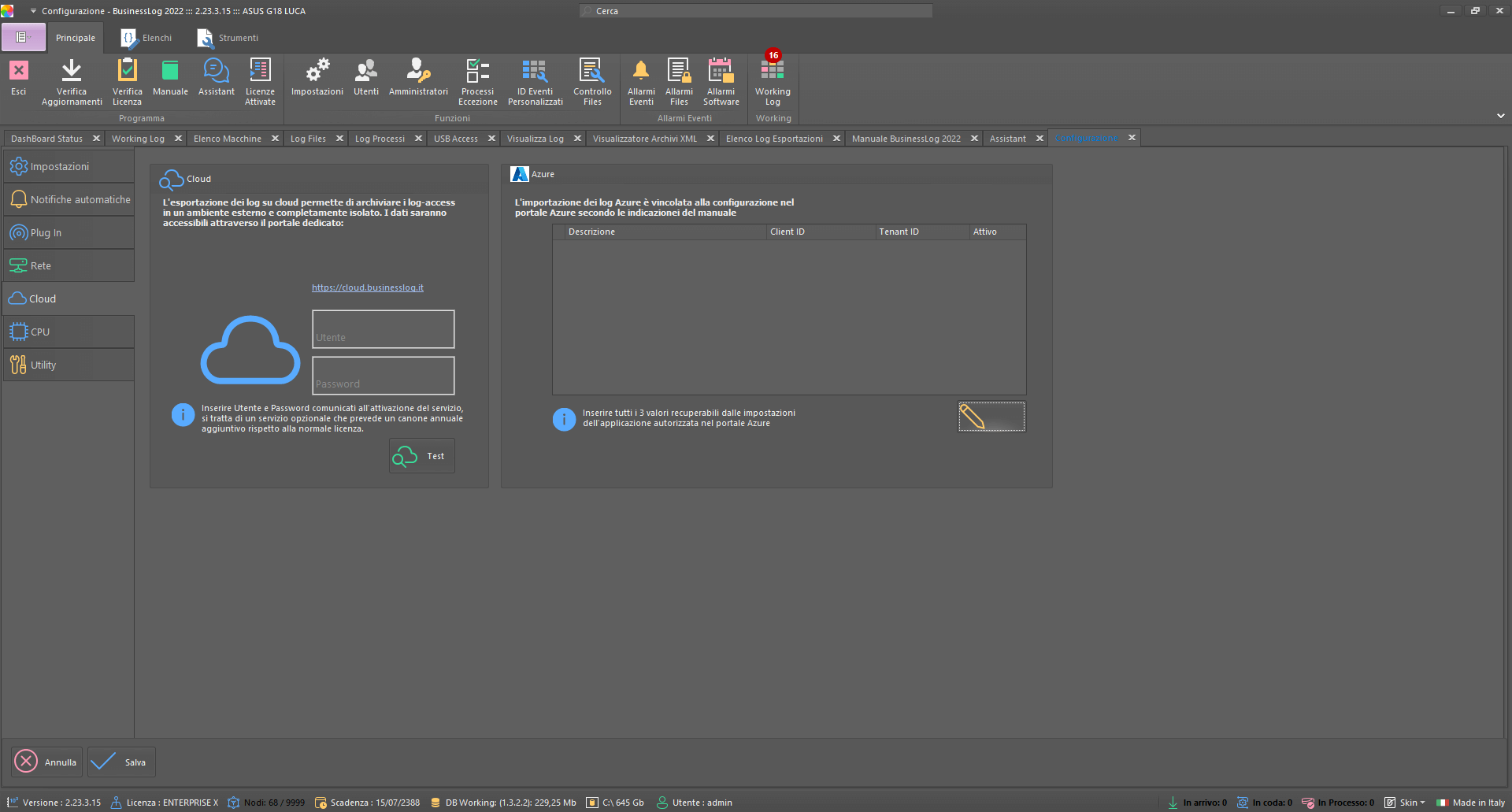

Plugin Azure

Mediante il Plugin Azure è possibile registrare i log access degli Account Azure. Il Plugin consente di ricevere log anche da Microsoft 365 (per avere i log di SharePoint è necessario avere una licenza di tipo E5).

Plugin Stampanti

Il Plugin Stampanti consente di monitorare tutte le stampanti presenti all’interno della rete aziendale e di poter consultare, nell’apposita tabella, tutti gli ordini di stampa eseguiti.

Plugin RT (Real Time)

Il Plugin consente di dialogare in tempo reale con il server centrale, indipendentemente dalla presenza di un dominio. Esempi di utilizzo: raccolta di log da macchine Windows fuori dominio e raccolta di log in tempo reale.

Plugin Backup Log in Cloud

Il Plugin Backup Log in Cloud consente di esportare i log su uno storage cloud privato (consultabile tramite web in Microsoft Azure o tramite applicazione dedicata).

Plugin USB e Dischi removibili

Il Plugin USB e Dischi removibili permette di monitorare gli inserimenti, le letture e le scritture dei dischi removibili (chiavette USB, dischi esterni o SD/microSD).

Plugin AS400

Il Plugin As400 consente di raccogliere e integrare i log generati dalle macchine IBM As400 direttamente all'interno di Business LOG.

Plugin SQL

Il Plugin SQL permette di acquisire log dall’audit avanzato di SQL server ed ottenere informazioni sulle query in uso nelle tabelle del database.

Scopri i requisiti minimi delle versioni di Business LOG Server.

Fino a 39 nodi.

Oltre i 40 nodi.

Scopri qual'è la versione corretta di Business LOG per le tue necessità.

Registra i log da 1 computer + Audit dal Fileserver.

Registra i log da 1 computer + fino a 20 nodi con agente RT.

Registra da 1 a 39 nodi (macchine/dispositivi).

Registra da 40 a 5.000 nodi (macchine/dispositivi).

| Feature | Starter tier | Scale tier | Growth tier | Growth tier |

|---|---|---|---|---|

| Nodi gestiti | 1 | 1 + max 20 con RT | 1 - 39 | 40 - 5.000 |

| Inventario software | Yes | Yes | Yes | Yes |

| Inventario hardware | Yes | Yes | Yes | Yes |

| Allarmi con IA | Yes | Yes | Yes | Yes |

| Audit File | Yes | Yes | Yes | Yes |

| SOC | Yes | Yes | Yes | Yes |

| Raccolta Syslog | No | Yes | Yes | Yes |

| PowerShell remoti | No | No | Yes | Yes |

| Feature | Starter tier | Scale tier | Growth tier | |

|---|---|---|---|---|

| Plugin RT | No | Yes | Yes | Yes |

| Plugin Azure | No | Yes | Yes | Yes |

| Plugin AI | Yes | Yes | Yes | Yes |

| Plugin Backup Log in Cloud | No | Yes | Yes | Yes |

| Plugin Energy 5.0 | No | No | Yes | Yes |

| Plugin SOC Stream | No | No | Yes | Yes |

| Plugin SQL | No | No | Yes | Yes |

| Plugin Stampanti | Yes | Yes | Yes | Yes |

| Plugin USB | Yes | Yes | Yes | Yes |

| Plugin Aggiornamenti | No | Yes | Yes | Yes |

| Plugin AS400 | No | No | Yes | Yes |

Scopri tutte le principali risposte a proposito di Business LOG Server.

Presentazione Dedicata di Business LOG

Sei interessato alla Suite? Pianifica subito la presentazione da remoto di Business LOG con uno dei nostri tecnici per scoprire tutte le funzionalità del software e vederlo in azione.